2016年第一季度全国重点医院网络安全报告

报告概述

安全值行业报告是基于威胁情报数据,利用大数据的分析方法对行业整体安全状态进行评价和分析,本次对全国204家三甲医院进行数据采集,并进行安全评价和量化风险分析,包括业务安全、隐私安全、应用安全、主机安全、网络安全、环境安全6个维度。

通过安全值对第一季度的数据分析发现:

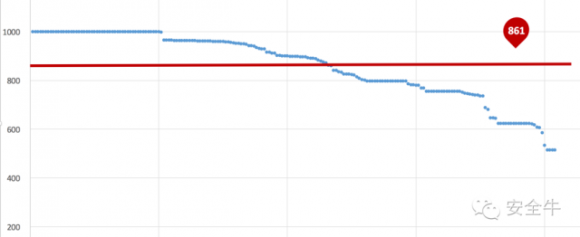

根据2016-5-31安全值数据,重点医院的安全值为861,整体评价为 “一般”,共204家,其中101家(49%)评价为“良好”;97家(48%)评价为“一般”;6家(4%)评价为“较差”。

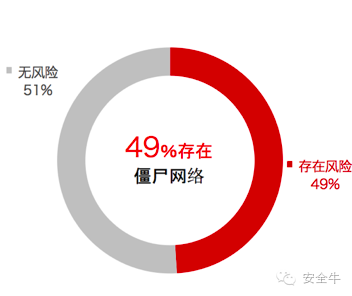

过去3个月内共发现101家医院(48%)存在僵尸网络风险。对2016-3-8至2016-6-8(近3个月)的数据进行详细分析,发现70家医院76个IP资产被曝僵尸网络,2405次僵尸网络报警。其中近3个月告警次数最多的IP告警次数为726次,超过50次告警的IP数为11个。其中5个为疑似共享IP资产,存在高风险。

一. 行业总体概况

根据2016-6-8安全值数据,重点医院的安全值为861,整体评价为 “一般”,共204家三甲医院,其中101家(49%)评价为“良好”;97家(48%)评价为“一般”;6家(3%)评价为“较差”。

| 评价 | 得分范围 | 数量 | 占比 |

|---|---|---|---|

| 良好 | 901-1000 | 101 | 49% |

| 一般 | 601-900 | 97 | 48% |

| 较差 | 400-600 | 6 | 3% |

1.1. 总体安全值分布

从安全值的分布情况来看,其中116家三甲医院得分高于或等于平均值861,88家得分低于平均值,最低分数为515分。

1.2. 互联网资产统计

安全值对互联网资产进行分析统计,包括各机构注册的域名、面向互联网开放的主机服务(不仅限于Web服务的网站)和公网IP地址。

本次采集的数据中域名共有213个,公网主机1490个,公网IP地址877个,平均每个机构有13个互联网资产。

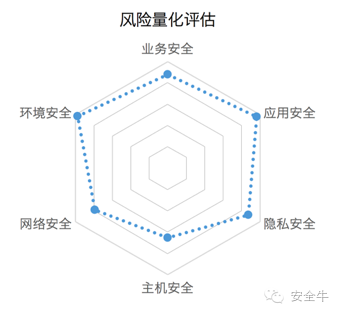

二. 风险分布及量化评估

2.1. 风险量化评估

根据业内的信息安全风险管理最佳实践,结合风险等级、影响范围、频率、数量、时间各方面要素建立量化风险的计算模型,对整体情况的6个风险域(业务安全、应用安全、隐私安全、主机安全、网络安全和环境安全)进行量化评价。

2.2. 存在风险的机构数量

| 总数 | 业务 安全 | 应用 安全 | 隐私 安全 | 主机 安全 | 网络 安全 | 环境 安全 |

|

|---|---|---|---|---|---|---|---|

| 机构数量 | 204 | 65 | 28 | 137 | 110 | 30 | 0 |

应用安全和主机安全较为严重,有137家医院存在隐私安全风险,110家存在主机安全问题,报告第4章对僵尸网络风险进行了详细分析。

三. 风险指标分析

安全值整体基于12个风险指标支撑6个维度的安全评价,分别对各项风险指标影响的机构数量进行统计便于找出较集中的问题。

四. “僵尸网络”风险详细分析

指标说明:反映出网络内的服务器或者终端已经被植入木马、后门,被非法控制成为“肉鸡”,对外发起了扫描或者攻击的行为。

过去12个月内共发现101家医院(49%)存在僵尸网络风险。对2016-3-8至2016-6-8(近3个月)的数据进行详细分析,发现70家医院76个IP资产被曝僵尸网络,2405次僵尸网络报警。

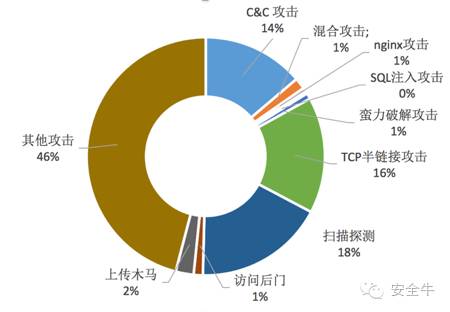

| 类型 | C&C攻击 | 混合攻击 | Nginx攻击 | SQL注入攻击 | 暴力破解攻击 |

| 次数 | 565 | 63 | 22 | 13 | 33 |

| 类型 | TCP半链接攻击 | 扫描嗅探 | 访问后门 | 上传木马 | 其它攻击 |

| 次数 | 648 | 724 | 51 | 100 | 1885 |

其中近3个月告警次数最多的IP告警次数为726次,超过50次告警的IP数为11个。其中5个(标记为黄色底色)为疑似共享IP资产(*),存在高风险。

| IP资产 | 开始时间 | 结束时间 | 告警次数 |

|---|---|---|---|

| 42.***.***.78 | 3/29/16 00:00 | 6/7/16 00:00 | 726 |

| 114.**.***.211 | 4/24/16 00:00 | 6/8/16 12:29 | 315 |

| 124.***.**.133 | 5/1/16 00:00 | 6/8/16 14:12 | 208 |

| 58.**.***.216 | 5/2/16 00:00 | 5/29/16 00:00 | 132 |

| 220.***.***.123 | 4/29/16 21:07 | 6/8/16 13:10 | 109 |

| 103.***.***.133 | 3/14/16 00:00 | 6/8/16 00:00 | 87 |

| 221.***.***.6 | 3/9/16 00:00 | 6/7/16 00:00 | 75 |

| 61.***.***.3 | 3/9/16 00:00 | 6/7/16 00:00 | 75 |

| 219.***.***.21 | 5/27/16 08:05 | 6/6/16 10:40 | 58 |

| 219.***.***.34 | 5/28/16 00:40 | 6/6/16 11:15 | 54 |

| 58.**.**.202 | 5/27/16 07:50 | 6/1/16 13:00 | 54 |

注:

共享IP资产:共享IP资产为多家不同机构的域名共用同一个IP资产。一般是委托第三方管理网站或者租赁虚拟网站等时会使用共享IP资产。

针对上述5个共享IP资产近一个月被域名劫持个数为:

| IP资产 | 近一个月被域名解析个数 |

|---|---|

| 42.***3.***.78 | 10个域名 |

| 58.**.***.216 | 81个域名 |

| 220.***.***.123 | 8个域名 |

| 220.***.***.123 | 6个域名 |

| 103.***.***.133 | 60个域名 |

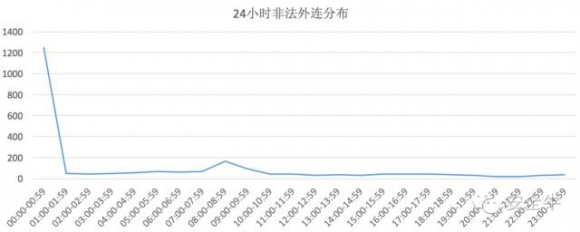

搜集了2016年3月8日到2016年6月8日攻击数据,其中5月27日到6月1日非法外连行为最多。

从24小时的分布情况来看,僵尸网络行为主要集中在00:00-00:59。

处置建议:

1.针对共享IP资产,尽量不要使用。因为共享IP资产引起的攻击行为会影响该企业的声誉;

2. 行业机构应该加强网络行为的监控能力,结合内外部的数据对IP网络进行排查,对照日志排查被入侵的主机,及时清楚木马后门,对服务器和办公网络出口的外连行为进行审计;

3. 建议加强终端安全管理要求,根据实际情况不熟上网行为管理进行控制。

风险指标说明

安全值根据外部大数据和威胁情报数据进行挖掘,建立并持续更新指标体系,当前由12项安全风险指标支撑安全评价和分析。

- 域名劫持:域名解析异常,部分用户数据可能被非法劫持;

- 域名被封:域名被判定为不可信任的域名,部分用户可能无法访问;

- 邮箱被封:邮件地址被认为垃圾邮件域,发出的邮件可能被认为垃圾邮件;

- IP被封:IP被判定为恶意地址,可能影响网络正常通讯;

- 漏洞披露:在互联网安全社区上披露了系统的安全漏洞;

- Web攻击:在线Web系统遭受了黑客的Web攻击或扫描;

- 域名信息泄露:域名未做隐私保护,域名管理员可能会遭受钓鱼攻击;

- 帐号信息泄露:企业的员工帐号在第三方数据库中被泄露,可能包括密码等敏感信息;

- 恶意代码:信息系统上发现后门、病毒、木马等恶意代码;

- 僵尸网络:网络内的主机可能已经被入侵,并植入木马、后门程序;

- 异常流量:在线系统或网络遭受DDOS拒绝服务攻击;

- 公有云风险:您正在与恶意网站共用同一个云服务资源。

附表:重点医院采样名单(获取下载密码请关注IT经理网微信号:ctociocom,后台回复:重点医院采样名单)

第一时间获取面向IT决策者的独家深度资讯,敬请关注IT经理网微信号:ctociocom

除非注明,本站文章均为原创或编译,未经许可严禁转载。

相关文章: