- 星期五, 1 3 月, 2024, 15:55

- sec

闰年闰月,再一次的造成了Leap Day Bugs又来了,估计又有一些团队迫于压力熬夜改bug了。

阅读全文

- 星期二, 6 2 月, 2024, 11:04

- sec

CIO及其安全团队在构建切实可行的安全体系时,容易陷入四个常见误区。

阅读全文

- 星期二, 6 2 月, 2024, 10:42

- sec

网络安全产业应该更加丰富产业生态,为优秀创新企业提供更广阔的发展空间和跨平台发展的机会。

阅读全文

- 星期三, 6 12 月, 2023, 18:49

- sec

软件从业者在基本工程能力的欠缺,过去被高速增长的业务数据所掩盖,不被当成一个问题。

阅读全文

- 星期五, 10 11 月, 2023, 15:06

- sec

电子邮件网关对于保护企业免受网络攻击至关重要,也是当前企业安全的突出点。

阅读全文

- 星期五, 22 9 月, 2023, 17:58

- sec, 动态

人工智能技术快速崛起是促成本次收购的主要原因之一。

阅读全文

- 星期四, 3 8 月, 2023, 18:38

- sec

要想在应用程序访问领域完全取代VPN,ZTNA还需“再烧三把火”,做出文内的重大改进。

阅读全文

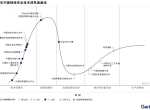

- 星期四, 20 7 月, 2023, 12:17

- sec

从网络安全产业规模、网络安全产业与宏观经济比较、头部企业、创新企业和市场变革等方面,对近期网络安全产业发展趋势进行分析。

阅读全文

- 星期二, 28 2 月, 2023, 5:19

- sec

安全从业人员和专家们都在频繁地讨论ChatGPT对网络攻防的影响,大部分都集中在探讨如何利用ChatGPT协助进行攻击和防御上

阅读全文

- 星期三, 21 12 月, 2022, 16:53

- sec

经初步调查,被窃取数据为2021年8月之前的部分用户基本信息和车辆销售信息。

阅读全文

- 星期二, 6 12 月, 2022, 18:53

- sec

传统模型不好解决的事情,用AI技术更加适合于具体的应用场景。

阅读全文

- 星期二, 6 12 月, 2022, 18:35

- sec

无数知识工人包括网络安全人士的职业甚至命运都可能面临一次重大机遇或者挑战。

阅读全文

- 星期日, 4 12 月, 2022, 19:26

- sec

网络安全漏洞风险影响各行各业,加强对漏洞管理的迫切性、重要性日趋突出。

阅读全文

- 星期五, 2 12 月, 2022, 21:07

- sec

中华人民共和国第十三届全国人民代表大会常务委员会第三十六次会议于2022年9月2日通过,现予公布。

阅读全文

- 星期三, 30 11 月, 2022, 13:49

- sec

政府每年都会组织国家级攻防演练,不可预测的恶意攻击也日益增多,这些都促使企业机构主动实施攻防演练。

阅读全文

- 星期一, 21 11 月, 2022, 10:40

- sec

CISO 需要了解他们的安全计划和战略是否能够跟上不断变化的威胁形势。以下是任何组织的CISO 都应该了解并用来衡量其安全策略有效性的5大基线。

阅读全文

- 星期六, 5 11 月, 2022, 19:36

- sec, 动态

网络安全团队被“连根拔起”意味着这个周末将成为黑客攻击Twitter的最佳时机。

阅读全文

- 星期四, 3 11 月, 2022, 15:07

- sec, 动态

今年8月,亲俄黑客组织KillNet曾宣布入侵了美国军工企业洛克希德马丁公司的网站。

阅读全文

- 星期二, 25 10 月, 2022, 9:38

- sec

,针对每个创新方向进行技术解读、核心能力、关键挑战、应用场景和典型厂商的分析。

阅读全文

- 星期二, 18 10 月, 2022, 15:04

- sec

航拍飞行器的安全性很大程度上取决于操作者的使用习惯、安全意识与社会责任意识。

阅读全文